Parte dos novos recursos do Windows 10 é a capacidade de detalhamento na segurança e integração com recursos do Microsoft DCU (Digital Crime Unit), que é a unidade da Microsoft que trabalha com o departamento de defesa para gerar e identificar ataques ao redor do mundo (https://blogs.windows.com/windowsexperience/2016/03/01/announcing-windows-defender-advanced-threat-protection/).

Tipos de Proteção Disponiveis

Em geral os antivírus são baseados em DAT que são arquivos com assinaturas de vírus e conseguem identificar programas que tenham atividades ou parte destes códigos considerados perigosos. Nessa categoria estão todos os antivírus atuais, o que inclui o Windows Defender.

Já os sistemas de proteção avançados contem com análise comportamental interna e externa, ou seja, eles identificam potenciais ameaças por comportamentos como fazem alguns produtos da Symantec e McAfee, que identifica maquinas enviando pacotes para outras maquinas, logins com força bruta, etc.

Já os sistemas de proteção comportamental com análise externa são produtos bem diferentes. Eles analisam comportamentos de maquinas no ambiente e comunicações externas. Com isso é possível identificar:

- Um grupo de maquinas recebendo pacotes de uma determinada maquina com conteúdo suspeito

- Pacotes oriundos de países onde o ataque de phishing e similares são comuns

- Pacotes oriundos de maquinas já identificadas como “zumbi”

Ou seja, com base na análise do próprio ambiente e de comportamento de hackers, é possível identificar que determinado hacker está tentando invadir uma empresa ao analisas que este hacker está enviando pacotes para a rede da empresa alvo.

O que é o ATA e o ATP

Nos produtos Microsoft esse produto é o ATA (Advanced Thread Analisys) que trabalha no Active Directory e logins, e o ATP (Advanced Thread Protection) que trabalha com Machine Learning (análise de dados) sobre os logs das maquinas individuais.

Na prática o Windows Defender ATP trabalha com o mesmo log que o Windows Defender, mas online e com base nas análises e dados do DCU. Com isso é possível identificar ameaças que não são encontradas nos tradicionais DAT ou com base apenas em uma única maquina que é a forma como os antivírus tradicionais trabalham.

O ATA é parte do EMS (Enterprise Mobility Suite), mas pode ser adquirido a parte: https://www.microsoft.com/pt-br/server-cloud/products/advanced-threat-analytics/overview.aspx

O ATP ainda está em preview com acesso por solicitação: https://www.microsoft.com/en-us/WindowsForBusiness/windows-atp

Overview do ATP

Como já possuo acesso ao ATP, vamos ver como ele funciona. Para pedir esse acesso, entre na página acima e complete com seus dados. É possível incluir maquinas de seu ambiente, mas o sistema gera algumas maquinas com vírus e problemas para testes automaticamente. Note nas telas abaixo que o usuário utilizado é gerado pela Microsoft para os testes.

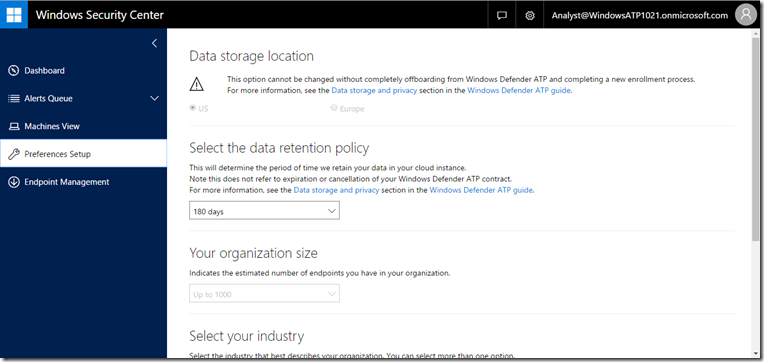

Ao receber o acesso, o primeiro passo é indicar tempo de retenção e perfil da empresa que serve para elaborar threads por tipo de segmento:

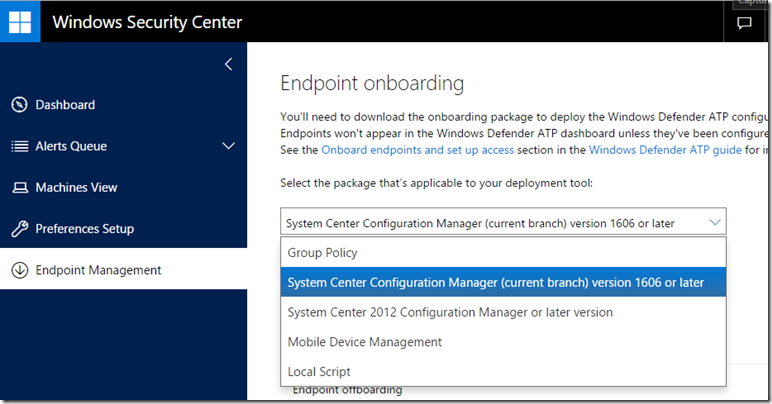

Na sequencia geramos o pacote ou o script para distribuição das configurações. Note que é possível criar os pacotes para distribuição por GPO, SCCM, Intune ou Local que é o que utilizarei nos meus testes:

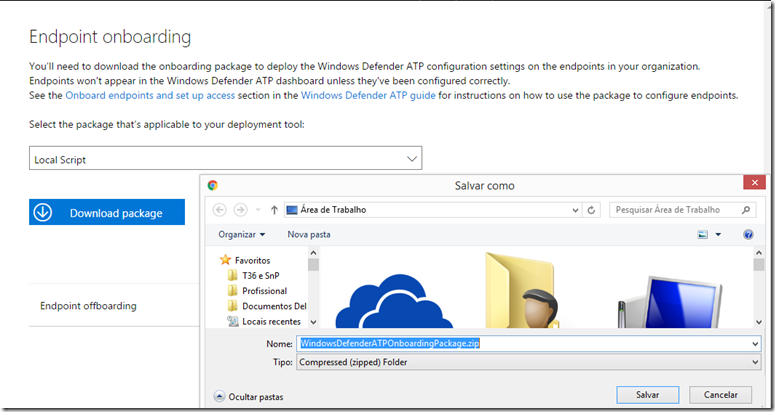

O passo seguinte é baixar o pacote, no meu caso o Local Script:

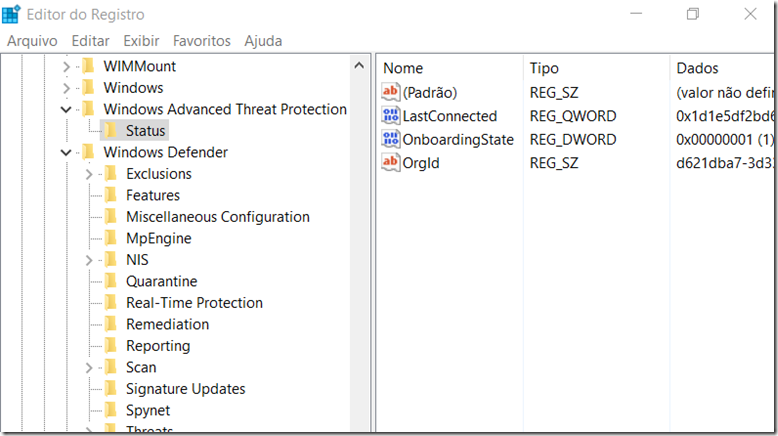

O script contem um arquivo CMD para ser executado manualmente nas maquinas que desejo que o log do Defender seja enviado para o ATP. Esse script cria uma chave no registro para indicar o meu tenant e ativar o ATP:

A partir de agora as suas maquinas passarão a enviar dados para o ATP em algumas horas.

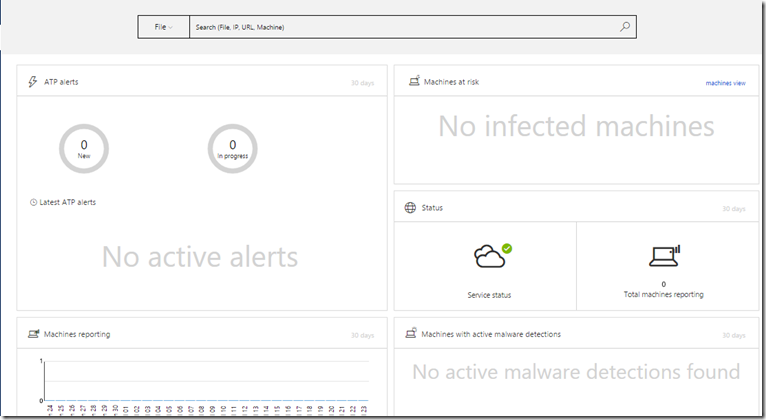

No caso do meu teste, posso utilizar os dados da maquina que a Microsoft gera com testes e ver os alertas e o dashboard. A primeira tela é o Dashboard que indica o comportamento geral no ambiente monitorado:

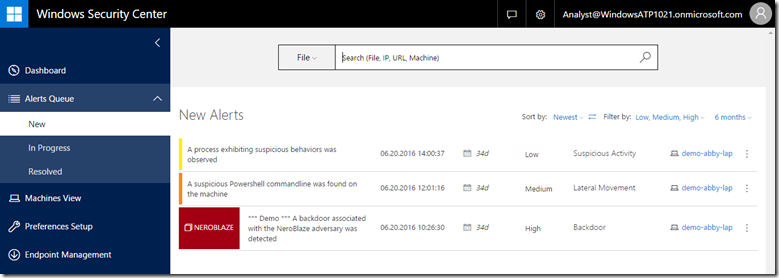

Neste caso não tenho alertas gerados nos últimos 30 dias, mas tenho os de criação do tenant para demonstrar como utilizar o gerenciamento de alertas:

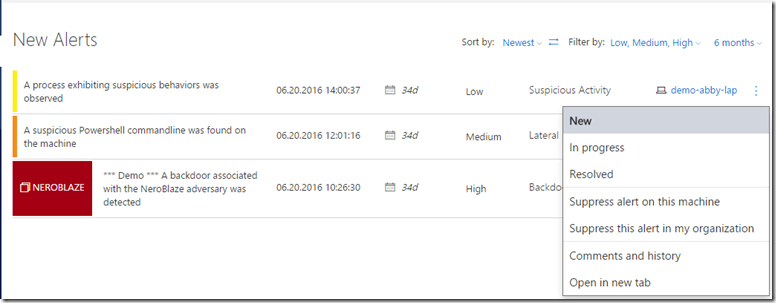

Cada alerta pode ser ignorado, marcado como resolvido ou suprimido em todo o tenant ou apenas para esta maquina específica:

Conclusão

Este tipo de análise dos dados é essencial para a segurança da corporação. Em breve disponível como serviço no Azure, o ATP é uma nova forma de analisar e garantir seu ambiente.